“Qurium” Media Fondu bir müddət əvvəl Azərbaycanda rejimi tənqid edən jurnalistlərə qarşı Daxili İşlər Nazirliyinin sifarişi ilə yönəlmiş “phising” hücumları ilə bağlı məhkəmə araşdırması hesabatını təqdim etmişdi. Qurum indi də hücumların arxasında olan şəxs və şəbəkə haqqında yenilikləri

təqdim edib

.

Yazıda hmin şəxsin internetdə dəlilləri silmək üçün göstərdiyi cəhd, haker forumlarında kömək istəməsi, onun “phishing” hücumlarında istifadə etdiyi üsullar və GitHub hesabı haqqında məlumat verilib.

Meydan TV həmin məlumatları tərcümə edərək öz oxucularına təqdim edir.

Sübutları silmək – haker forumundakı yazıların silinməsi

2020-ci il 16 yanvar səhəri haker məhkəmə ekspertizası hesabatımız haqqında xəbər tutub və “Antichat” adlı xakerlər üçün olan portalda bütün yazılarını silməyə başlayıb. Bu, üzə çıxan haker və ya təcavüzkarın tipik reaksiyasıdır. Buna görə də, şübhəlilərin sosial media və forum hesablarında axtarışlar etmək sonradan silinə biləcək dəlilləri toplamaq üçün çox vacibdir.

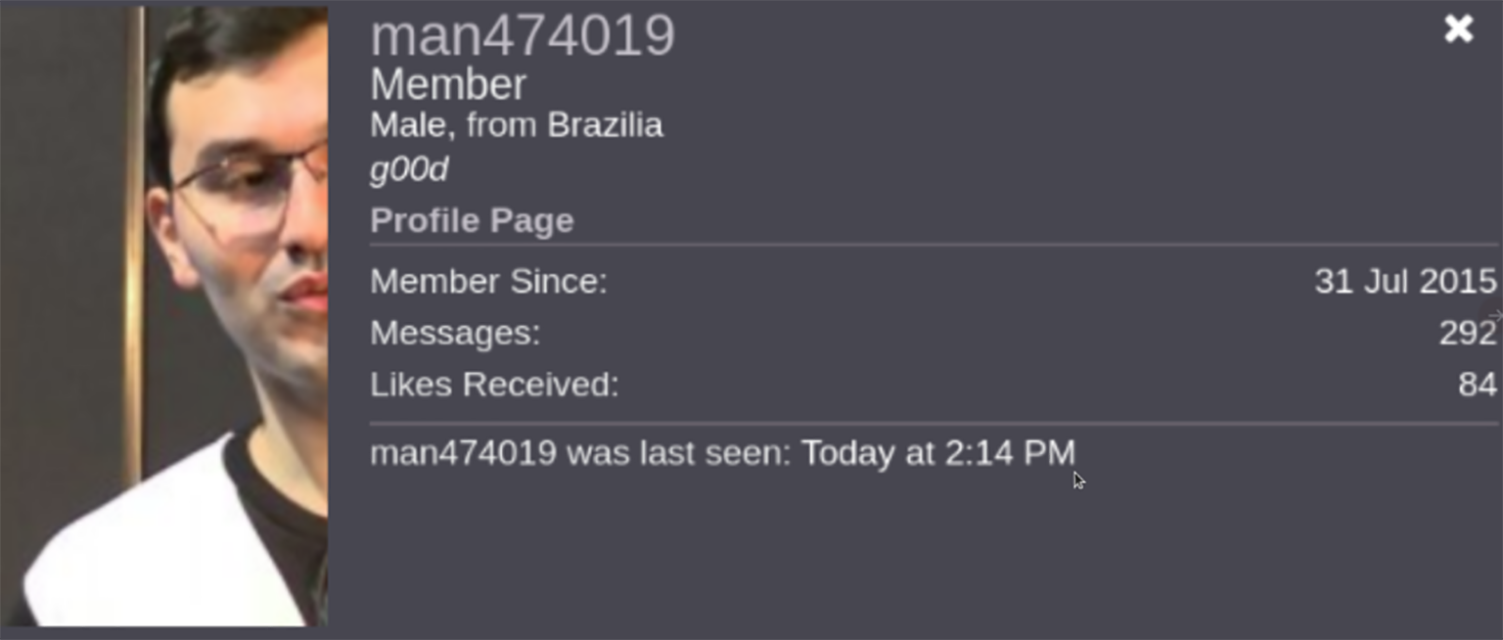

İstifadəçi adı “Man474019” olan şəxsin forumda təxminən 300 yazısı var idi. Onlardan bir neçəsi qurbanlarından və istifadə etdiyi texnikalardan bəhs edir. Postların əksəriyyətində istifadə etdiyi vasitə və metodları reklam edib və ya veb-saytlara hücum cəhdlərində uğursuz olduğu zaman kömək istəyib.

“Man474019” ləqəbli istifadəçi rus və ya zəif ingiliscəsi ilə cəmiyyətdən kömək istəyib. Bir çox mesajda “Nə səhvdir? Məsləhət verə bilərsinizmi?" yazılıb.

“Man474019” adlı istifadəçi yanvarın 16-da yazılarını silmək üçün bir neçə saat sərf edib. Təəssüf ki, portal ona yazdığı 4 mesajı silməyə icazə verməyib, ona görə də o mesajları redaktə etməli olub.

Məsələn, aşağıdakı mesajda "nginx <1.4.7 Heap Buffer Overflow" dan necə istifadə ediləcəyini soruşub.

Bu postun orijinal məzmununu "aaaa" ilə əvəz edib.

Bu başlıq “man474019” adlı istifadəçinin forumda ən az 292 mesaj göndərdiyini göstərir.

Bəzi postlarında isə hücum etdiyi URL-ləri daxil edib: “contact.az”, “aztelekom.net”, “moderator.az” və s.

Contact.az Azərbaycanın müstəqil mediasıdır.

„man474019“ adlı istifadəçi digər forumlarda da aktivdir

2016-cı ilin may ayında kibercinayətkarlar tərəfindən sızdırılan və ya ələ keçirilmiş məlumatları satmaq və satın almaq üçün istifadə olunan “Nulled” forumu ilə razılıq əldə olunub və 599 min istifadəçinin hesabındakı məlumatlar sızdırılıb. Razılaşdırılmış məlumatlara e-mail adresləri və IP ünvanları, zəif MD5 şifrələri və üzvlər arasında yüz minlərlə şəxsi mesaj daxildir. Sızan məlumatlar sayəsində "

man474019

" adlı istifadəçinin həmçinin Nulled forumunda aktiv olduğunu gördük. Bu forumda o, "mehran1234" ləqəbindən istifadə edərək, e-mail bərpası üçün “man474019 [@] gmail.com” ünvanından və 85.132.24.77 IP adresindən istifadə edib. Bu IP ünvanını unutmayın. Bu yaxınlarda məsələni daha yaxından araşdıracağıq.

Nulled forumundakı bir postda “mehran1234” "sqlmap" istifadə etmək üçün kömək istəyib və xətanı “pastebin.com” veb səhifəsinə yükləyir.

Sızdırılmış istifadəçi məlumatlarına əsasən, “mehran1234” ləqəbini “man474019@gmail.com” e-poçt ünvanı ilə əlaqələndirə bilərik.

“Mehran1234” (man474019) tərəfindən bildirilən xəta bir neçə gün sonra GitHub-da "Problem" olaraq bildirilib.

“sandman4812av” tapıldı

Hakerlə GitHub hesabı arasındakı əlaqə "sandman" adlı istifadəçinin “Technowlogy-Pushpender” layihəsinin inkişaf etdirən şəxslərdən dəstək istədiyini bildikdə daha aydın oldu. Bu GitHub layihəsi, 6 yanvar 2020-ci ildə başlanan azərbaycanlı jurnalistlərə və hüquq müdafiəçilərinə qarşı “phising” hücumlarında istifadə edilib.

Hobbi, yoxsa peşəkar iş?

200-dən çox tədbiri GitHub-da “sandman4812av” adlı istifadəçidən təhlil etməsi göstərir ki, o, səhər 7-dən axşam 17-dək (Bakı vaxtı ilə) işləyir və heç vaxt bazar günləri işləmir. Əksər insanlar üçün bu, hobbi deyil, sabit məşğulluğun göstəricisidir.

“sandman4812av” nə ilə maraqlanır?

Son iki ildə “sandman4812” adlı istifadəçi cihazları sındırmaq və xidmətdən imtina ilə əlaqəli 200-ə yaxın məlumat toplayıb.

Onun maraqlandıqlarının tam siyahısı ilə burada tanış ola bilərsiniz.

Gömrük Komitəsi pentesterləri işə götürür

2019-cu ilin may ayında Gömrük Komitəsinin İnformasiya Təhlükəsizliyi Departamenti (customs.gov.az) üçün ictimai şəkildə iş elanı verilib. Bu bir neçə işə qəbul saytlarında yerləşdirilən elan “Facebook”da da yerləşdirilib.

Namizəd metasploit çərçivəsi, pentestbox, burp, sqlmap, dirbuster, acunetix və netsparker kimi vasitələri mənimsəməli olduğu üçün iş elanı maraqlıdır. İş təsviri, ümumiyyətlə, olduqca qeyri-adidir.

“85.132.24.7x” şəbəkəsi

Nulled hacker forumuna qoşulmaq üçün "

man474019

" adlı istifadəçinin istifadə etdiyi IP ünvanını xatırlayın. İstifadə etdiyi IP ünvanı 85.132.24.7X 85.132.24.77 alt şəbəkəsinə aid idi. Bu şəbəkədən hansı zərərli işləri tapa biləcəyimizi daha yaxından nəzərdən keçirək.

2016-cı ildən bəri “Qurium”, şəbəkədən 85.132.24.74-78-ə gələn infrastrukturu hədəf alan zərərli şeyləri toplayır. Qeydlərimizdən və haker forumlarından və “Wikileaks”-dən sızan məlumatlar sayəsində İP şəbəkəsini Azərbaycandakı Daxili İşlər Nazirliyi ilə əlaqələndirə bilərik. Rejim tənqid edən medialara qarşı DDoS hücumlarını və müxaliflərə qarşı yönəlmiş “phising” hücumlarını həyata keçirir. Bundan əlavə, bu IP diapazonu “Vikipediya” tərəfindən Azərbaycan tarixi və siyasətinə dair “neytral nöqteyi-nəzərdən” hesabat qaydalarını pozduğuna görə bloklanıb.

Aşağıda şəbəkə tərəfindən görülən zərərli fəaliyyətin xülasəsi verilir.

- İyul 2014: Daxili İşlər Nazirliyinin Baş İnformasiya İdarəsindən Orxan Şabanov hakerlər komandasından 85.132.24.75 nömrəli məhsulları haqqında məlumat vermələrini istəyib.

Mənbə: “Wikileaks” hakerlər komandasının sızdırılmış e-mailləri.

- May 2016: “man474019” 85.132.24.77 adresi ilə nulled.forumuna qoşulur

- Noyabr 2016: 85.132.24.74 və 85.132.24.77 xidmətlərin rədd edilməsi

Mənbə: hesabat

-

Yanvar 2017: 85.132.24.77 adresindən İnformasiya Təhlükəsizliyi (

Pentesting

) (Acunetix, netsparker) - Fevral 2017: AutoIT casus proqramı 85.132.78.164 ilə 85.132.24.74 adresini əlaqələndirir, burada bildirildiyi kimi. IP 78.164 daha sonra “www.pilot.e-xidmet.mia.gov.az” saytına yerləşdirilib.

- May-noyabr 2019: Polis və Dağlıq Qarabağ müharibəsi haqqında AZ “Vikipediya”sında çoxsaylı redaktələr. Hal-hazırda 85.132.0.0/17 adresinin “Vikipediya”da 85.132.24.7 ünvanından məqalələr yazması qadağandır.